한국인터넷진흥원

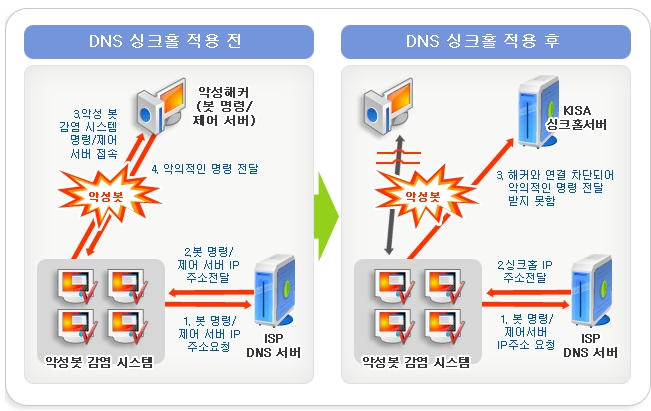

한국인터넷진흥원에서는 악성 봇에 감염된 PC를 해커(명령/제어서버)가 조종하지 못하도록 해커로부터 연결을 차단하는 DNS 싱크홀 방법을 이용하고 있습니다.

DNS 싱크홀이란 봇에 감염된 PC가 해커와 연결을 시도할 때 해커의 시스템 대신 싱크홀 서버로 연결하도록 하여 더 이상 해커로부터 악용당하지 않도록 해주는 시스템입니다.

Sinkhole Status Share System (이하 S4)는 이렇게 수집된 봇 감염 PC들의 정보를 공유하고 보다 체계적인 관리 및 정보 공유를 위해 구축되었습니다.

KISA 에서 배포하는 2009. 12.09 일자 악성코드 도메인리스트

==> 공개한 도메인리스트는 KISA측 요청에 의해 삭제하였습니다.(첨부파일 삭제)

xxxx.net

xxxx.com

xxxx.cn

..................................

..................................

..................................

..................................

Shinkhle 이 적용된 네임서버에는 특정 싱크홀 서버로 질의가 된다..

얼마전까지만해도 대형 ISP 업체에서는 모두 적용된듯 싶더니...오늘 확인해보니...적용안되어있는거 같다...

암튼 원리는 이러하다는거....